Le règlement machines : panorama des exigences de cybersécurité pour les machines connectées

Adopté le 14 juin 2023 et publié au Journal officiel de l’Union européenne (JOUE L165), le Règlement (UE) 2023/1230 sur les machines marque une étape majeure dans la modernisation du cadre juridique européen. Il remplace la Directive 2006/42/CE et sera applicable à partir du 14 janvier 2027.

Ce texte impose pour la première fois des obligations explicites en matière de cybersécurité : sécurité « by design », intégrité logicielle, mises à jour sécurisées, contrôle des accès et traçabilité. L’objectif est de garantir que les machines industrielles connectées au cœur de l’Industrie 4.0 soient protégées contre les manipulations ou intrusions pouvant compromettre leur sécurité physique ou fonctionnelle.

Cet article présente les exigences clés, les défis techniques pour les fabricants et les stratégies d’anticipation.

Fondements et contexte réglementaire

Pourquoi un nouveau règlement machines intègre-t-il la cybersécurité ?

Avec la montée en puissance de l’industrie 4.0 et de l’Internet industriel des objets (IIoT), les machines sont désormais interconnectées, souvent pilotées à distance, et exposées à des risques de piratage.

La Directive 2006/42/CE ne couvrait que partiellement les dimensions numériques et ne traitait pas spécifiquement des risques liés à la cybersécurité. Le Règlement (UE) 2023/1230 vient donc combler ce vide en introduisant une approche holistique de la sécurité, alliant sécurité physique et sécurité logicielle.

Les objectifs sont clairs :

- Protéger les utilisateurs contre les conséquences d’une compromission numérique

- Renforcer la résilience des systèmes industriels

- Assurer la confiance dans les machines intégrant des logiciels évolutifs.

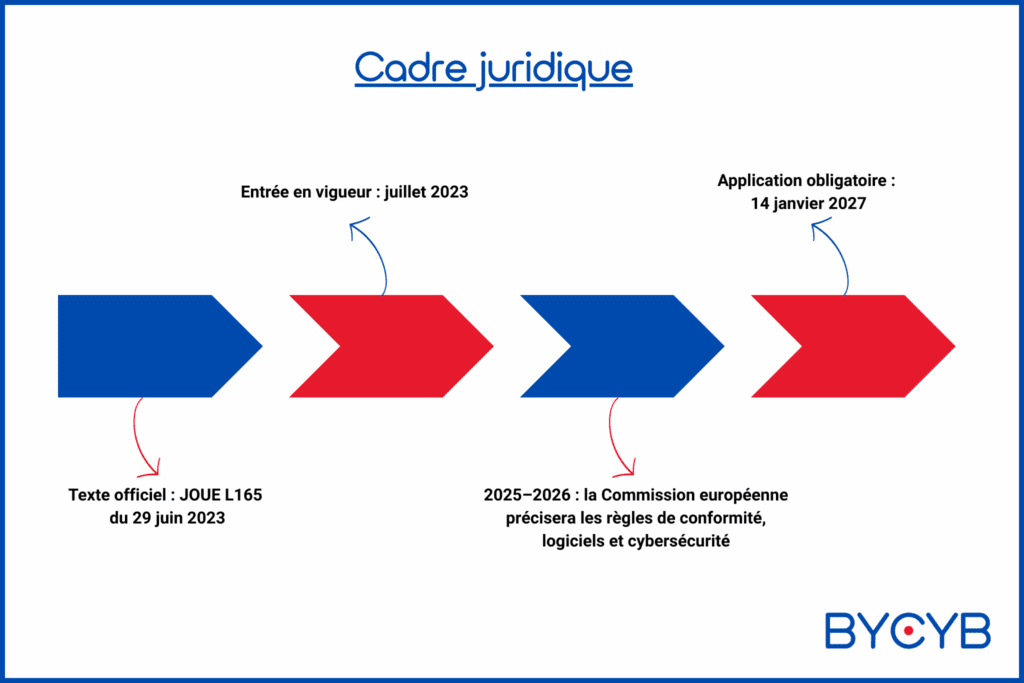

Sources et cadre juridique

- Texte officiel : Règlement (UE) 2023/1230 du 14 juin 2023 (JOUE L165 du 29.06.2023)

- Entrée en vigueur : 20 jours après publication

- Application obligatoire : à partir du 14 janvier 2027 (article 54)

- Des actes délégués et lignes directrices de la commission européenne préciseront d’ici 2025–2026 les modalités de conformité, notamment pour les aspects logiciels et les tests de cybersécurité

Exigences de cybersécurité prévues par le règlement

Les exigences essentielles de sécurité liées à la cybersécurité figurent dans l’Annexe III du règlement. Elles imposent aux fabricants d’intégrer la sécurité tout au long du cycle de vie de la machine.

Sécurité by design et by default

- Prévenir toute corruption de données ou d’instructions (Annexe III, section 1.1.9)

- Garantir l’intégrité du logiciel

- Séparer les fonctions critiques de commande et de supervision (Annexe III, section 1.2.1)

Ces principes traduisent l’obligation d’une cybersécurité intégrée dès la conception (sécurité by design).

Mises à jour sécurisées et intégrité logicielle

L’Annexe III, section 1.2.1, impose que les fabricants garantissent la protection des logiciels contre les altérations ou manipulations non autorisées et prévoient des processus de mise à jour sécurisés. Dans la pratique, cela peut inclure des mécanismes tels que la signature des firmwares, la vérification d’intégrité ou des procédures de retour arrière.

- La signature cryptographique des firmwares

- La vérification d’intégrité avant installation

- La possibilité de rollback sécurisé en cas d’échec

- La traçabilité des versions logicielles

Protection contre les accès non autorisés

Le même article impose des contrôles d’accès robustes :

- Authentification forte et gestion des identités

- Journalisation des connexions et alertes en cas d’anomalie

- Prévention des escalades de privilèges

- Verrouillage automatique après tentatives infructueuses

Journalisation, surveillance et détection

L’Annexe III impose que la machine permette la détection d’altérations, de manipulations ou d’événements susceptibles d’affecter la sécurité. Cela implique la collecte et la conservation d’informations pertinentes (journaux techniques, données d’intégrité, événements liés aux fonctions critiques) afin d’identifier toute action non autorisée ou anomalie de fonctionnement.

Dans la pratique, ces capacités peuvent inclure :

- La détection rapide d’événements suspects pouvant indiquer une altération ou tentative de manipulation

- La remontée ou l’enregistrement d’informations techniques permettant l’analyse d’incidents

- La mise en œuvre de mesures de gestion d’incidents, lorsque nécessaire, en cohérence avec d’autres cadres réglementaires applicables (ex. NIS2 pour les opérateurs concernés)

Ces exigences ne créent pas une obligation spécifique de notification d’incidentes ou de plan de réponse au sens strict, mais s’alignent avec les principes généraux de détection et de maîtrise des risques portés par la directive NIS2 lorsqu’elle s’applique au fabricant ou à l’opérateur.

Documentation et preuves de conformité

Les fabricants doivent constituer un dossier technique complet permettant de démontrer la conformité aux exigences du Règlement (UE) 2023/1230. Ce dossier doit inclure :

- La description de l’architecture matérielle et logicielle de la machine

- Les analyses de risques liées aux composants numériques et aux fonctions de sécurité

- Les preuves d’essais, notamment les tests de cybersécurité et de résistance aux manipulations

- Les procédures de mise à jour, de gestion des vulnérabilités et de contrôle d’intégrité

- La traçabilité des modifications logicielles (versions, correctifs, firmwares)

Cette documentation doit être tenue à jour tout au long du cycle de vie et mise à disposition des autorités de surveillance du marché sur demande légitime.

Défis et contraintes pour les fabricants

- Modernisation des architectures existantes : de nombreuses machines industrielles ont des systèmes embarqués anciens ou limités en ressources.

- Compatibilité avec des modules tiers : intégrer la sécurité sur des composants ou firmwares fournis par des tiers est complexe.

- Maintien de la sécurité dans le cycle de vie complet : obligation de mise à jour et de surveillance continue après la mise sur le marché.

- Charge documentaire et tests de conformité : réalisation d’audits internes et externes, maintenance de la traçabilité.

Stratégies recommandées pour anticiper 2027

- Réaliser un diagnostic de maturité cybersécurité sur les produits et lignes de production.

- Intégrer la cybersécurité dans la conception (“by design”) des nouveaux modèles.

- Mettre en place une politique de gestion des vulnérabilités et des mises à jour logicielles.

- Former les équipes d’ingénierie aux nouvelles exigences légales.

- Documenter systématiquement les analyses de risque et les procédures de test.

FAQ : Règlement machines

Construisez votre conformité cyber avec BYCYB